En 2012, los fabricantes de hardware y software en toda la industria recibieron un arranque seguro para proteger los dispositivos de Windows de la amenaza de malware para el BIOS, y más tarde, su sucesor, UEFI, un firmware, una computadora cargada cada vez que se carga el sistema operativo.

El sistema operativo de malware de firmware también aumenta el espectro del malware que está infectado con el equipo antes de la carga, cada vez que se arrancan. A partir de ahí, tiene inmunidad por detección y eliminación. Un arranque seguro utiliza la criptografía pública para evitar la carga de cualquier código que no esté firmado con una firma digital preaprobada.

2018 requiere su BIOS

Desde 2016, Microsoft debe incluir un módulo de plataforma fuerte y confiable que ejecute un arranque seguro de todos los dispositivos de Windows. Hasta la fecha, las empresas se sienten seguras, si no, la base de la confianza para preservar el equipo en algún entorno crítico.

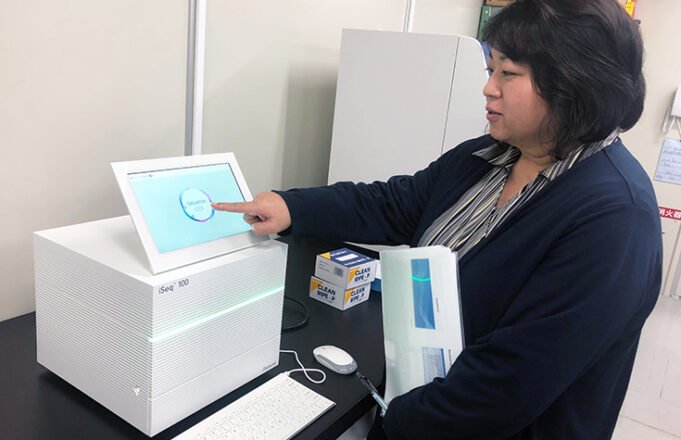

Microsoft es muy difícil de ejecutar un arranque seguro en dispositivos especiales, como dispositivos científicos utilizados en los laboratorios de investigación. Como resultado, el equipo utilizado en los entornos más sensibles del mundo aún no se implementa. El martes, la compañía de seguridad de firmware Exlicium Investigers llamó a uno de ellos: el Ilumina isk 100Es el principal en una secuencia de ADN 23 y Y miles de otros laboratorios de secuencia genética en todo el mundo.

La compatibilidad ISSQ 100 puede arrancarse desde el modo de soporte, por lo que funciona con sistemas heredados antiguos como OSS de 32 bits. Cuando esto sucede, el BIOS de ISQ se carga desde B480am12, que se remonta a 2018. Tiene muchas vulnerabilidad crítica de años que pueden explotarse para mantener botas seguras de ataques de firmware.

Además, dijo Exlicium, no se iniciaron protecciones de lectura/derecho de firmware, lo que significa que el atacante para editar el firmware en el dispositivo es gratuito.

Exlicium Escrito::

Cabe señalar que nuestro análisis se limita específicamente al dispositivo de secuencia ISEQ 100. Sin embargo, el problema es mucho más amplio que este único modelo de este dispositivo. Los fabricantes de equipos médicos se centran en su habilidad única (por ejemplo, rango genético) y confían en proveedores y servicios externos para crear la infraestructura informática subyacente del dispositivo. . ODM para equipos médicos. Como resultado, otros dispositivos médicos o industriales que usan placas base IEI pueden encontrar estos o problemas similares. Este es un buen ejemplo de decir que los muchos tipos de equipos y proveedores tienen los efectos al comienzo de la cadena de suministro.

En un correo electrónico, el CTO de Exlicium, Alex Bajaniuk, escribió: “En justa, hay muchos riesgos y amenazas, con un sistema operativo que no ha recibido actualizaciones de seguridad recientes, sin mencionar cómo cada empresa de TI opera sus propios activos en su red”.